-

TECHNISCHES

GEBIET

-

Die

vorliegende Erfindung bezieht sich allgemein auf die Verwendung

von integrierten Schaltkreiskarten, oder „Chipkarten" für kommerzielle

Transaktionen und insbesondere auf Verfahren und ein Gerät für ein bequemes

Speichern, Wiedererlangen und Aktualisieren von Daten bezogen auf

Karteninhaberreiseinformation in dem Kontext eines verteilten Transaktionssystems.

-

HINTERGRUNDTECHNIK

UND TECHNISCHE AUFGABEN

-

Trotz

Vorteilen in der Informationstechnologie und Prozessoptimierung

hinsichtlich von Reiseanordnungen ist der moderne Reisende oft Gegenstand

unnötiger

Verzögerungen,

belangloser Unbequemlichkeiten und belastender Papierarbeit. Diese

Reisebelastungen sind offensichtlich in Fluglinien-, Hotel- und

Mietwagenindustrien, wo einem Anordnen und Bezahlen von Diensten

und Unterbringungen beträchtliche

Zeitverzögerungen

infolge einer Fehlkommunikation, einer schlechten Aufzeichnungsführung und

einer Menge anderer administrativer Ineffizienzen innewohnen können.

-

Eine

Chipkartentechnologie, wie unten beschrieben, hat einen begrenzten

Erfolg beim Adressieren einiger dieser Probleme bzw. Aufgaben. Der

Begriff „Chipkarte" bezieht sich allgemein

auf Brieftaschengrößen- oder

kleinere Karten, die einen Mikroprozessor oder Mikrocontroller zum

Speichern und Verwalten von Daten innerhalb der Karte inkorporieren.

Komplexere, wie Magnetstreifen und Wertspeicherkarten, Chipkarten

sind gekennzeichnet durch eine entwickelte Speicherverwaltung und

Sicherheitsmerkmale. Eine typische Chipkarte schließt einen

innerhalb der Kartenplastik eingebetteten Mikrocontroller ein, der

elektrisch verbunden ist mit einem äußeren Kontaktfeld, das an der

Kartenaußenseite

bereitgestellt wird. Ein Chipkartenmikrocontroller schließt im allgemeinen

einen elektrisch löschbaren

und programmierbaren Nurlesespeicher (EEPROM) zum Speichern von

Benutzerdaten, einem Zufallszugriffspeicher (RAM) für ein Notizenspeichern

und einen Nurlesespeicher (ROM) zum Speichern des Kartenbetriebssystems

ein. Relativ einfache Mikrocontroller sind geeignet diese Funktionen

zu steuern. Somit ist es nicht ungewöhnlich für Chipkarten 8-Bit, 5 MHZ Mikrocontroller mit

ungefähr

8K EEPROM Speicher zu verwenden (zum Beispiel der Motorola 6805

oder Intel 8051 Mikrocontroller).

-

Eine

Anzahl von Standards sind entwickelt worden, um die allgemeinen

Aspekte integrierter Schaltkreiskarten zu adressieren, z.B. ISO

7816-1, Part 1: Physical characteristics (1987); ISO 7816-2, Part

2: Dimensions and location of the contacts (1988); ISO 7816-3, Part

3: Electronic signals and transmission protocols (1989, Amd. 1 1992,

Amd. 2 1994); ISO 7816-4, Part 4: Inter-industry commands for interchange

(1995); ISO 7816-5, Part 5 Numbering system and registration procedure

for application identifiers (1994, Amd. 1 1995); ISO/IEC DIS 7816-6,

Inter-industry data elements (1995); ISO/IEC WD 7816-7, Part 7:

Enhanced inter-industry commands (1995); and ISO/IEC WD 7816-8,

Part 8: Inter-industry security architecture (1995). Diese Standards

werden hierdurch durch Bezugnahme inkorporiert. Ferner kann eine

allgemeine Information bezüglich

Magnetstreifenkarten und Chipkarten in einer Anzahl von Standarddokumenten

gefunden werden, z.B. Zoreda & Oton,

SMART CARDS (19994), und Rankl & Effing,

SMART CARD HANDBOOK (1997), deren Inhalt hierdurch durch Bezugnahme

inkorporiert wird.

-

Verschiedene

Versuche sind gemacht worden, um die reisebezogenen Unbequemlichkeiten

durch die Verwendung einer Smartcardtechnologie zu lindern. 1995

zum Beispiel führte

die US Fluglinienindustrie zu einer Bemühung die Ticketverteilungskosten

zu vermindern durch Entwickeln von Standards für ein „ticketloses Reisen". Kurz danach adaptierte

eine gemeinsame Konferenz von IATA und ATA einen Satz von Spezifizierungen

mit dem Titel „Specifications

for Airline Industry Integrated Circuit Cards (hiernach „IATA Standard"). Ähnlich wie

in dem Gebiet von finanziellen Bezahlsystemen wurde ein Standard

entwickelt mit dem Titel EMV Version 2.0, Integrated Circuit Card

Specifications for Payment Systems, Parts 1–3 (1995). Beide dieser Spezifizierungen

werden hierdurch durch Bezugnahme inkorporiert.

-

Trotz

einer weitverbreiteten Verbreitung dieser Standards tendieren Chipkartenbemühungen bruchteilhaft

zu bleiben und der resultierende Gewinn für die Konsumenten – insbesondere

Konsumenten die reisen – ist

sehr minimal geblieben. Eine neuerliche Studie schätzt ab,

dass schon annähernd

neun Millionen Chipkarten in der Transport- und Reiseindustrie ausgegeben

wurden, wobei der größte Teil

dieser Karten unkompatibel bleibt, dass bedeutet infolge unterschiedlicher

verwendeter Datenstrukturen und/oder Kommunikationsprotokolle, können Kartendaten

typischerweise nicht leicht über

Anwendungen oder zwischen Industrieteilnehmern geteilt werden.

-

Systeme

und Verfahren werden daher benötigt,

um diese und andere Nachteile um Stand der Technik zu überwinden.

-

EP-A-380377

offenbart die Merkmale des Oberbegriffs von Anspruch 1 und Anspruch

14.

-

ZUSAMMENFASSUNG DER ERFINDUNG

-

Die

vorliegende Erfindung wird definiert durch den Gegenstand der Ansprüche 1 und

14.

-

KURZE BESCHREIBUNG

DER ZEICHNUNGSFIGUREN

-

Die

vorliegende Erfindung wird hiernach beschrieben in Verbindung mit

den beigefügten

Zeichnungsfiguren, in denen gleiche Nummern gleiche Elemente bezeichnen,

und:

-

1 stellt

ein beispielhaftes Chipkartengerät

dar;

-

2 ist

ein schematisches Diagramm eines beispielhaften chipkartenintegrierten

Schaltkreises, der verschiedene Funktionsblöcke zeigt;

-

3 ist

ein beispielhaftes Diagramm von Dateien und Verzeichnissen, die

in einer typischen Baumstruktur angeordnet sind;

-

4 führt eine

exemplarische Datenbasisstruktur gemäß einer bevorzugten Ausführungsform

der vorliegenden Erfindung aus;

-

5 führt eine

bevorzugte Karteninhaber ID Datenstruktur gemäß der vorliegenden Erfindung

aus;

-

6 führt eine

bevorzugte Bezahlsystemdatenstruktur gemäß der vorliegenden Erfindung

aus;

-

7 führt eine

bevorzugte Flugliniendatenstruktur gemäß der vorliegenden Erfindung

aus;

-

8 führt eine

bevorzugte Mietwagendatenstruktur gemäß der vorliegenden Erfindung

aus;

-

9 führt eine

bevorzugte Hotelsystemdatenstruktur gemäß der vorliegenden Erfindung

aus; und

-

10 stellt

ein beispielhaftes verteiltes Transaktionssystem dar, das zum Praktizieren

der vorliegenden Erfindung nützlich

ist.

-

DETAILLIERTE

BESCHREIBUNG DER BEVORZUGTEN BEISPIELHAFTEN AUSFÜHRUNGSFORMEN

-

Bezugnehmend

nun auf 1 und 2 wird nun

ein beispielhaftes Chipkartensystem beschrieben, das für ein Praktizieren

der vorliegenden Erfindung geeignet ist. Eine Chipkarte 100 umfasst

im allgemeinen einen Kartenkörper 102 mit

einem Kommunikationsbereich 104 zum Bereitstellen von einer

kontaktgebundenen oder nicht kontaktgebundenen Kommunikation zwischen

einer äußeren Vorrichtung

(z.B. einem Kartenleser) und einem integrierten Schaltkreis 110,

der innerhalb des Kartenkörpers 102 eingeschlossen

ist. Kommunikationsbereich 104 umfasst vorzugsweise sechs

leitfähige

Flächen

oder Pads 106 deren Platzierung und Größe konform ist mit ISO 7816-2.

Insbesondere umfasst ein Kommunikationsbereich 104 in Konformität mit ISO-7816-2

vorzugsweise einen VCC Kontakt 106(a) (Energieversorgung),

einen RST Kontakt 106(b) (Rücksetzen), einen CLK Kontakt 106(c) (externer

Takt), GND Kontakt 106(d) (Erdung) einen VPP Kontakt 106(e) (Programmierungsspannung)

und einen I/O Kontakt 106(f) (Datenleitung).

-

VCC 106(a) stellt

geeigneterweise eine Leistung an IC 110 bereit (typischerweise

5,0 V +/– 10%).

CLK 106(c) wird geeigneterweise verwendet zum Bereitstellen

einer äußeren Taktquelle,

die als Datenübermittlungsreferenz

agiert. RST 106(b) wird geeigneterweise zum Übermitteln

eines Rücksetzsignals

an IC 110 während

der Bootsequenz übermittelt.

VPP 106(e) kann zum Programmieren von EEPROM 212 in

IC 110 verwendet werden. Wie in der Technik bekannt wird

dieser Kontakt jedoch im allgemeinen nicht verwendet, da moderne

ICs typischerweise eine Ladungspumpe inkorporieren, die für ein EEPROM

Speichern geeignet ist, die ihre Leistung von der Spannungsversorgung

(VCC 106(a)) nimmt. I/O 106(f) stellt geeigneterweise

eine Leitung für eine

serielle Datenkommunikation mit einer äußeren Vorrichtung bereit und

GND 106(d) wird geeigneterweise zum Bereitstellen einer

Bezugserde verwendet. Ein eingeschlossener integrierter Schaltkreis 110 ist

zum elektrischen Kommunizieren mit Kontakten 106 über jede

Anzahl von bekannten Packungstechniken konfiguriert, einschließlich zum

Beispiel thermoschallgebondete Golddrähte, oder automatischen Folienbonding

(TAB) oder dergleichen.

-

Während eine

beispielhafte Chipkarte oben in dem Kontext einer Mehrzahl von äußeren Kontakten diskutiert

wird, wird gewürdigt,

dass kontaktlose Karten ebenso verwendet werden können, um

diese Erfindung zu praktizieren. Das bedeutet, dass nicht kontaktgebundene

Kommunikationsverfahren verwendet werden können unter Verwenden derartiger

Techniken wie kapazitives Koppeln, induktives Koppeln und dergleichen. Wie

in der Technik bekannt, involviert kapazitives Koppeln ein Inkorporieren

von kapazitiven Platten in den Kartenkörper, so dass eine Datenübertragung

mit einem Kartenleser durch symmetrische Paare von gekoppelten Oberflächen bereitgestellt

wird, wobei Kapazitätswerte

typischerweise 10 bis 50 Picofarad sind, und der Arbeitsbereich

typischerweise weniger als ein Millimeter ist. Ein induktives Koppeln

verwendet Kopplungselemente oder leitfähiges Schleifen, die in einer

schwach gekoppelten Transformatorkonfiguration angeordnet ist, die

Phasen-Frequenz- oder Amplitudenmodulation verwendet. Diesbezüglich wird

gewürdigt,

dass die Stelle des Kommunikationsbereiches 104 auf oder

innerhalb von Karte 100 abhängig von Kartenkonfiguration

variieren kann. Für

zusätzliche

Information bezüglich

nicht kontaktgebundener Techniken sei verwiesen auf zum Beispiel

kontaktlose Datenstandards ISO/IEC 10536 und ISO/IEC 14443, die

hierdurch durch Bezugnahme inkorporiert werden.

-

Chipkartenkörper 102 wird

vorzugsweise aus hinreichend steifenden Material hergestellt, das

beständig

gegen verschiedene Umweltfaktoren ist, z.B. physikalische Verschlechterung,

thermische Extreme, ESD (elektrostatischen Entladung). Geeignete

Materialien, die in dem Kontext der vorliegenden Erfindung geeignet sind

schließen

zum Beispiel ein PVC (Polyvinylchlorid), ABS (Acrylonitrile-Butadiene-Styrol), PET (Polyethylenterephthalat)

oder dergleichen ein. In einer bevorzugten Ausführungsform ist Chipkarte 100

konform mit den mechanischen Anforderungen, die ausgeführt sind

ISO 7810, 7813 und 7816. Körper 102 kann

eine Vielzahl von Formen aufweisen, zum Beispiel die rechteckige

ID-1, ID-00 oder ID-000

Abmessungen, die in ISO 7810 ausgeführt sind. In einer bevorzugten

Ausführungsform

weist Körper 102 grob

die Größe und Form

einer gewöhnlichen

Kreditkarte auf und ist im wesentlichen konform mit der ID-1 Spezifizierung.

-

Bezugnehmend

nun auf 2 umfasst IC 110 vorzugsweise

Bereiche für

einen Zufallszugriffspeicher (RAM) 216, einen Nurlesespeicher

(ROM) 214, einer zentralen Verarbeitungseinheit (CPU) 202,

einen Datenbus 210, Eingabe/Ausgabe (I/O) 208 und

einen elektrisch löschbaren

und programmierbaren Nurlesespeicher (EEPROM) 212.

-

RAM 216 umfasst

einen flüchtigen

Speicher, der durch die Karte primär für einen Notizspeicher verwendet

wird, z.B. zum Speichern von Zwischenberechnungsergebnissen und

Datenverschlüsselungsprozessen.

RAM 216 umfasst vorzugsweise wenigstens 256 Bytes.

-

EEPROM 212 stellt

einen nicht flüchtigen

Speicherbereich bereit, der elektrisch löschbar und wieder beschreibbar

ist, und der verwendet wird zum Speichern von unter anderem Benutzerdaten,

Systemdaten und Anwendungsdateien. Im Kontext der vorliegenden Erfindung

wird EEPROM 212 geeigneterweise verwendet zum Speichern

einer Mehrzahl von Dateien, die sich auf Karteninhaberreiseinformation

beziehen (detaillierter unten in Verbindung mit 3 diskutiert).

EEPROM 212 umfasst vorzugsweise wenigstens 8K Bytes.

-

In

einer bevorzugten Ausführungsform

implementiert CPU 202 den Anweisungssatz, der in ROM 202 gespeichert

ist, handhabt eine Speicherverwaltung (d.h. RAM 216 und

EEPROM 212) und koordiniert Eingabe-/Ausgabeaktivitäten (d.h.

I/O 208).

-

ROM 214 enthält vorzugsweise

oder ist „maskiert" mit dem Chipkartenbetriebssystem

(SCOS). Das bedeutet, dass SCOS vorzugsweise implementiert ist als

hartverdrahtete Logik in ROM 214, das eine Standardmaskengestaltung

und Halbleiterverarbeitungsverfahren verwendet, die im Stand der

Technik bekannt sind (z.B. Photolithographie, Diffusionsoxidation,

Ionenimplantation etc.). Demgemäß kann ROM 214 im

allgemeinen nach einer Herstellung nicht ausgewechselt werden. Der

Zweck einer derartigen Implementierung ist einen Vorteil schnellerer

Zugriffszeiten zu erhalten, die durch maskierte ROMs bereitgestellt

wird. ROM 214 umfasst geeigneterweise ungefähr 4K–20K Bytes

Speicher, vorzugsweise wenigstens 16K Bytes. Diesbezüglich wird

gewürdigt,

dass andere Speichervorrichtungen anstelle von ROM 214 verwendet

werden können.

In der Tat kann es vorteilhaft sein, da die Halbleitertechnologie

fortschreitet, kompaktere Formen von Speicher, zum Beispiel Flash-EEPROMs,

zu verwenden.

-

Das

SCOS steuert einen Informationsfluss zu und von der Karte und erleichtert

insbesondere ein Speichern und Wiedererlangen von Daten, die innerhalb

des EEPROM 212 gespeichert sind. Wie in jedem Betriebssystem

arbeitet das SCOS gemäß einem

gut definierten Befehlssatz. Diesbezüglich sind eine Vielzahl von

bekannten Chipkartenbetriebssystemen geeignet für den Zweck dieser Erfindung,

zum Beispiel IBM Multifunktionskarten (MFC) Betriebssystem 3.51,

dessen Spezifizierung hierdurch durch Bezugnahme inkorporiert wird.

Während

das IBM MFC Betriebssystem die Standardbaumstruktur von Dateien

und Verzeichnissen im wesentlichen gemäß ISO 7816-4 (unten detailliert)

verwendet, wird durch den Fachmann gewürdigt, dass andere Betriebssystemmodelle

gleich geeignet für

eine Implementierung der vorliegenden Erfindung sein würden. Ferner

kann es vorteilhaft sein gewisse Aspekte einer Betriebssystemfunktionalität zu erlauben

außerhalb der

Karte zu existieren, d.h. in Form von Blöcken eines ausführbaren

Codes, der durch die Chipkarte während einer

Transaktion heruntergeladen und ausgeführt werden kann (zum Beispiel

Java Applets, ActiveX Objekten und dergleichen).

-

Mit

den allgemeinen Charakteristiken einer Chipkarten 100 wie

oben ausgeführt

wird es deutlich, dass ein breiter Bereich von Mikrocontrollern

und kontaktbasierten Chipkartenprodukten, die der Technik bekannt sind,

verwendet werden können,

um verschieden Ausführungsformen

der vorliegenden Erfindung zu implementieren. Geeignete Chipkarten

sind zum Beispiel die Modell ST16SF48 Karte, hergestellt durch SGS-Thomson

Microelectronics, die einen Motorola 6805 Mikrocontroller mit 16K

ROM, 8K EEPROM und 384 Bytes RAM inkorporieren. Es wird jedoch gewürdigt, dass

besondere Ausführungsformen

der vorliegenden Erfindung leistungsfähigere Mikrocontroller mit

einer größeren EEPROM

Kapazität

erfordern könnten

(d.h. im Bereich von ungefähr

12–16K).

Derartige Systeme sind in der Technik bekannt.

-

Mit

der somit beschriebenen beispielhaften Chipkarte 100 und

IC 110 wird nun ein Überblick über eine Chipkartendateistruktur

gemäß der vorliegenden

Erfindung beschrieben. Bezugnehmend nun auf 4 wird eine

Dateistruktur 400 vorzugsweise verwendet zum Speichern

von Information bezogen auf Karteninhabervorlieben und verschieden

Daten, die nützlich

sind zum Sicherstellen und Bezahlen von Luftreisen, Mietwagen, Hotelreservierungen

und dergleichen. Insbesondere umfasst Dateistruktur 400 eine

Karteninhaber ID Anwendung 406, eine Bezahlsystemanwendung 408,

einen Fluglinienanwendung 410, eine Hotelsystemanwendung 412,

eine Mietwagenanwendung 414, und Karteninhaberverifizierungsdaten 404.

Es wird gewürdigt,

dass der Fachmann den Begriff „Anwendung" in diesem Kontext

auf selbst-enthaltene Bereiche von Daten bezieht, die alle auf eine

besondere Funktion gerichtet sind (z.B. Fluglinie, Hotel etc.),

anstelle eines Blocks eines ausführbaren

Softwarecodes, obwohl die Verwendung von ausführbaren Modulen als Teil jeder

besonderen Anwendung innerhalb des Schutzbereiches der vorliegenden

Erfindung fällt.

-

Karteninhaberverifizierungsdaten 404 beherbergen

vorzugsweise Daten, die nützlich

für ein

Verifizieren einer Karteninhaberidentität während einer Transaktion sind.

In einer bevorzugten Ausführungsform

umfassen Karteninhaberverifizierungsdaten 404 zwei Acht-Byte-Karteninhaberverifizierungsnummern

(d.h. PIN-Nummern) bezeichnet als CHV1 und CHV2.

-

Karteninhaber

ID Anwendung 406 umfasst geeigneterweise verschiedene Dateien

bezogen auf persönliche

Informationen des Karteninhabers (z.B. Name, Adressen, Bezahlkarten,

Führerschein,

persönliche Vorlieben

und dergleichen). Karteninhaber ID Anwendung 406 wird detaillierter

unten in Verbindung mit 5 beschrieben.

-

Bezahlsystemanwendung 408 umfasst

geeigneterweise Information, die nützlich beim Bewirken kommerzieller

Transaktionen ist, z.B. Kontonummer und Ablaufdatumsinformation,

die traditionellerweise in einer Magnetstreifenkreditkarte gespeichert

ist. Alternativ umfasst eine Bezahlsystemanwendung 408 eine

volle EMV konforme Anwendung, die für einen breiten Bereich finanzieller

Transaktionen geeignet ist. Eine Bezahlsystemanwendung 408 wird

unten in Verbindung mit 6 weiter beschrieben.

-

Eine

Fluglinienanwendung 410 umfasst vorzugsweise Daten, die

hilfreich beim Optimieren von kommerziellen Fluglinienreisen ist,

zum Beispiel relevante persönliche

Vorlieben, elektronische Tickets und Vielfliegerinformation. Eine

Fluglinienanwendung 410 wird detaillierte unten in Verbindung

mit 7 diskutiert.

-

Eine

Hotelanwendung 412 umfasst geeigneterweise Information,

die nützlich

ist zum Sicherstellen und Bezahlen von Hotelreservierungen, einschließlich eines

Feldes von Information und Vorlieben zugehörig einer Liste von bevorzugten

Hotels, ebenso wie Platz für

elektronische Schlüssel.

Eine Hotelanwendung 412 wird detaillierter unter in Verbindung

mit 9 beschrieben.

-

Eine

Mietfahrzeuganwendung 412 umfasst geeigneterweise Daten,

die nützlich

sind beim Ausführen des

Prozesses einer Wagenmiete und Rückgabe

einschließlich

zum Beispiel Wagenvorlieben und Vielmieterinformation. Eine Mietwagenanwendung 412 wird

detaillierter unten in Verbindung mit 8 beschrieben.

-

In

jeder oben erwähnten

Anwendung wird ein entwickelter Zugriff und Verschlüsselungsschemen

vorzugsweise verwendet, um mehreren Parteien zu erlauben gewisse

Dateistrukturen zu verwenden, während

ein unautorisierter Zugang in andere vermieden wird. Insbesondere

können

Partnerorganisationen (z.B. Hotelketten, Fluglinien und Mietwagenagenturen)

innerhalb einer Karte 100 ihre eigenen zugeschnittenen

Dateistrukturen erstellen (z.B. „Partnerdateistrukturen"). Details der verschiedenen

verwendeten Sicherheitsmaßnahmen werden

detaillierter unten in Verbindung mit Tabelle 40 beschrieben.

-

Bezugnehmend

nun auf 10 wird eine Chipkarte 100 geeigneterweise

in dem Kontext eines verteilten Transaktionssystem verwendet. In

Kürze,

Karteninhaber können

eine Chipkarte 100 an verschiedenen Zugriffspunkten 15 verwenden,

die über

ein Netzwerk 19 mit einem Ausgeber 10 mit wenigstens

einer Partnerorganisation 12 verbunden sind. Ausgeber 10 umfasst

geeigneterweise verschiedene Hardware und Softwarekomponenten, die

geeignet für

Client-Host-Kommunikationen

sind, ebenso wie ein Datenbasissystem 11. In diesem Kontext

bezeichnet der Begriff „Ausgeber" die Organisation,

die tatsächlich

die Chipkarte ausgibt und einen gewissen hohen Ebenenzugriff auf

gewisse Bereiche einer Dateistruktur 400 (detailliert unten)

aufrecht erhält.

-

Partnerorganisationen 12(a), 12(b) usw.

umfassen die verschiednen Hotelketten, Mietwagenagenturen, Fluglinien

und dergleichen, die einen Zugreif auf geeignete Datenbereich innerhalb

einer Chipkarte 100 haben. Jede Partnerorganisation 12 umfasst

geeigneterweise eine Datenbasis 13 und geeignete Hardware- und

Softwarekomponenten, die für

ein vervollständigen

einer Transaktion über

ein Netzwerk 19 notwendig sind. Netzwerk 19 kann

einen oder mehrere Kommunikationsmoden umfassen, z.B. das öffentlich

vermittelte Telefonnetzwerk bzw. Festnetz (PSTN), das Internet,

digitale und analoge drahtlose Netzwerke und dergleichen.

-

Jeder

Zugriffspunkt 15 umfasst geeigneterweise einen geeigneten

Kartenleser zum Bilden einer Schnittstelle mit der Chipkarte 100,

ebenso wie Hardware und Software, die geeignet ist für ein Schnittstellenbilden

mit einem Karteninhaber und Durchführen einer Transaktion über ein

Netzwerk 19. Zugriffspunkte 15 sind vorzugsweise

in Bereichen angeordnet, die einen bequemen Zugriff für reisende

Karteninhaber oder Karteninhaberreisevorbereitungsanordnungen bereitstellen.

Derartige Zugriffspunkte 15 können zum Beispiel in Fluglinienticket-

und Gatebereichen, Mietwageneinrichtungen, Hotellobbys, Reiseagenturen

und alleinstehenden Kiosks in Einkaufszentren angeordnet sein. Zusätzlich könnten Geschäfte eine

Anpassung an den Host an Zugriffspunkten 15 vorsehen, zum

Optimieren ihrer Beschäftigtengeschäftreise.

Ferner könnte

ein individueller Karteninhaber ihren oder seinen Personalcomputer

konfigurieren, um als ein Zugriffspunkt zu agieren, unter Verwenden

geeigneter Software und peripherer Hardware.

-

In

einer bevorzugten Ausführungsform

der vorliegenden Erfindung werden Datendateien und Verzeichnisse

in einer „Baum"-Struktur gespeichert,

wie in 3 dargestellt. Das bedeutet, dass die Chipkartendateistruktur

der gut bekannten MS-DOS (Microsoft Disk Operating System) Dateistruktur ähnelt, wobei

Dateien logisch organisiert sind innerhalb einer Hierarchie von

Verzeichnen. Speziell sind drei Typen von Dateien in ISO 7816-4

definiert: gewidmete Dateien (DF), Elementardateien (EF) und Masterdateien

(MF). Die Masterdatei ist analog zu dem MS-DOS „Root"-Verzeichnis und enthält alle

anderen Dateien und Verzeichnisse. Gewidmete Dateien sind tatsächliche

Verzeichnisse oder „Folder" zum Halten anderer

DFs oder EFs. Somit kann MF 302 eine beliebige Anzahl von

DFs 306 enthalten und diese DFs (z.B. DF 306(a))

kann andere DFs (z.B. 308) enthalten oder nicht. Elementare

Dateien werden verwendet zum Speichern von Benutzerdaten und können innerhalb

einer gewidmeten Datei existieren (z.B. EF 310 innerhalb

DF 306(a)), oder innerhalb der Masterdatei (z.B. EF 304m innerhalb

MF 203). Höhere

Ebenen DFs (d.h. DFs, die besondere Anwendungen beherbergen) werden

oft bezeichnet als anwendungsgewidmete Dateien (ADFs).

-

Die

MF und jeder der DFs und EFs werden einem einzigartigen Zwei-Byte-Dateiidentifizierer

(FID) zugewiesen. Durch Konvention ist die MF traditionellerweise

einem FID von „3F00" hex zugewiesen.

Ein Auswählen

einer EF oder DF durch das Betriebssystem kann dann durchgeführt werden

durch Verfolgen ihres gesamten Pfades, der bei der MF startet. Somit

könnte

diese EF absolut verwiesen werden durch eine aufeinanderfolgende

Auswahl von FIDs 3F00, A100 und A101, wenn die MF eine DF mit einem

FID „A100" enthält und die

diese DF wiederum eine EF mit einer FID „A101" enthält. Es wird gewürdigt, dass

der FID im wesentlichen eine Teilnahme ist, der durch das Betriebssystem

zum Auswählen

von Verzeichnissen und Dateien verwendet wird; es wird nicht bezweckt

eine physikalische Adresse innerhalb von EEPROM 212 anzuzeigen.

Wie durch den Fachmann gewürdigt

wird; wird eine Niedrigebenen-EEPROM

Adressierung vorzugsweise durch das SCOS in Verbindung mit CPU 202 gehandhabt.

-

Jede

Datei hat vorzugsweise einen zugehörigen Dateikopf, der verschiedene

Indizia von insbesonderen EF, DF oder MF enthält. Insbesondere schließt der Dateikopf,

der zu einer besonderen Datei gehört, vorzugsweise den Dateiidentifizierer

(FID), eine Dateigröße, Zugriffsbedingungen

und Dateistruktur auf. Diesbezüglich

verwendet die Chipkarte 100 geeigneterweise eine von vier

Dateistrukturen: transparent, linear fixiert, linear variable und

zyklisch. Vollständigkeit

halber wird die Natur dieser Dateistrukturen kurz betrachtet.

-

Eine

transparente Dateistruktur besteht aus einem String von Bytes, auf

die durch Spezifizieren eines Offsets und einer Bytezählung zugegriffen

wird. Zum Beispiel würde

mit Bezugnahme auf Tafel 1 unten bei einem gegebenen n-Bytestring

von Daten auf Bytes 7 bis 10 zugegriffen durch Verwenden eines Offsets

von sechs und einer Länge

von vier.

-

Tafel

1: Transparente Dateistruktur

-

Eine

linear fixierte Dateistruktur umfasst eine Mehrzahl von Aufzeichnungen

gleicher Länge

(z.B. eine Liste von Telefonnummern), wobei ein Zugriff auf eine

individuelle Aufzeichnung durch eine Bezugnahme auf eine Aufzeichnungsnummer

erreicht wird. Zusätzlich

ist es möglich

auf die „nächste" oder „vorherige" Aufzeichnung relativ

zu der „laufenden" Aufzeichnung zu

verweisen (d.h. die letzte zugegriffene Aufzeichnung). Im Gegensatz

dazu umfasst eine lineare variable Dateistruktur Aufzeichnungen

einer beliebigen aber bekannten Länge und ist daher typischerweise

kompakter als linear fixierte Datenstrukturen.

-

Eine

zyklische Dateistruktur ist ein Typ einer linear fixierten Datei,

bei der ein Zeiger verwendet wird zum Zeigen auf den letzten Datensatz,

auf den geschrieben wurde. Nachdem auf die letzte Datenaufzeichnung geschrieben

wurde, kehrt der Zeiger zu der ersten Aufzeichnung zurück. Das

bedeutet, eine zyklische Datei umfasst eine Reihe von Aufzeichnungen,

die in einem „Ring" angeordnet sind.

-

Eine

besonders wichtige Dateistruktur bezüglich eines Speicherns von

Aufzeichnungen ebenso wie eine sichere Benachrichtigung in Chipkartenanwendung

ist die BER Tag-Längen- Wert

oder „TLV" Struktur gemäß ISO/IEC

8825, die hierdurch durch Bezugnahme inkorporiert wird. In einem

TLV Objekt ist eine Information bezüglich des Typs und einer Länge der

Information entlang der tatsächlichen

Daten eingeschlossen. Somit umfasst ein TLV Objekt einen Tag, der

den Datentyp (wie durch die geeignete Spezifizierung ausgerufen), eine

Feldlänge,

die die Länge

in Bytes der zu folgenden Daten anzeigt und ein Wertfeld, das die

Primärdaten umfasst,

identifiziert. Zum Beispiel codiert das TLCV Objekt, das in Tafel

2 unten dargestellt ist den Text „Phoenix", das eine Länge von 7 Bytes aufweist, und

das einem „Start" Tag von "8C" hex (einer hypothetischen

Tagwidmung) entspricht.

-

Tabelle

2: Exemplarisches primitives TLV Objekt

-

Es

wird gewürdigt,

dass die Bedeutung der verschiedenen Tagvalues dem System a priori

bekannt sein muss. Das bedeutet, dass die Chipkarte und jedes äußere System,

das mit der Chipkarte kommuniziert, konform mit dergleichen Tagspezifizierung

sein muss, damit das Tagfeld nützlich

ist.

-

Diesbezüglich definiert

ISO/IEC 7816-6 eine Reihe von Tags, die in dem Kontext der vorliegenden

Erfindung nützlich

sind, wie es die IBM MFC 3.2 Spezifizierung tut. Die ISO/IEC 8825

führt die

Basisverschlüsselungsregeln

für ein

TLV System aus und definiert ein „Template" Datenobjekt, das als ein Container

für mehrfache

TLV Objekte verwendet werden kann. Das bedeutet, dass es häufig vorteilhaft

ist primitive TLV Objekte innerhalb eines größeren Templates einzuschließen, das

selbst ein TLV Objekt ist.

-

Bezugnehmend

nun auf 4 wird nun detaillierter eine

bevorzugte Chipkartendateistruktur gemäß der vorliegenden Erfindung

beschrieben. Dateistruktur 400 umfasst vorzugsweise eine

MF 402 und fünf

DVs: eine Karteninhaber ID Anwendung 406, eine Bezahlsystemanwendung 408,

eine Fluglinienanwendung 410, eine Hotelanwendung 412,

und eine Mietwagenanwendung 414.

-

In

der detaillierten folgenden Beschreibung werden verschiedene Akronyme

und Abkürzungen

verwendet werden zum Bezeichnen der besonderen Datentypen, Formate

und dergleichen. Ein Schlüssel

für diese

Akronyme und Abkürzungen

wird in Tabelle 3 unten aufgeführt.

- AN

- Alphanumerisch (alphanumeric)

- N

- Numerisch (numeric)

- B

- Boolsch (boolean)

- C

- Konvention (convention)

- M

- Matrix (matrix)

- D

- Daten (data)

- AR

- Bitfeld (bits array)

- BIN

- Binär (binary)

- RJ

- Rechts justifiziert

(right-justified)

- LJ

- Links justifiziert

(left-justified)

- BCD

- Binär codierte

Dezimalzahl (binary coded decimal)

-

Tabelle 3: Schlüssel zu

Akronymen

-

In

der folgenden Diskussion werden die verschiedenen Merkmale einer

bevorzugte Datenstruktur in einigen Fällen beschrieben unter Verwenden

besonderer Dateistrukturtypen (d.h. transparent, fixiert etc.).

Der Fachmann wird realisieren, dass jedoch jede der gemeinsamen

Chipkartendateistrukturentypen typischerweise geeignet sind für ein Implementieren

jeder besonderen Dateistruktur. Wenn zum Beispiel eine Dateistruktur beschrieben

wird als "eine Mehrzahl

von Aufzeichnungen" enthaltend,

wird verstanden, dass eine derartige Struktur zum Beispiel ausgelegt

ist für

ein Verwenden einer Liste von Aufzeichnungen, die in einer linear

fixierten Datei zusammengesetzt sind, wobei jede Aufzeichnung selbst

eine transparente Datei ist (und Offsetwerte den verschiedenen Feldern

entsprechen). Alternativ kann eine derartige Struktur ausgelegt

sein zum Verwenden von TLV Strings, die in einer linear fixierten

Datei oder innerhalb eines größeren Templats

TLV zusammengesetzt sind. Dies ist der Fall, in dem ungeachtet der

Tatsache, dass besondere Tagwerte – die für die meisten Teile beliebig

sind – nicht

explizit in den folgenden Tabellen aufgelistet sind.

-

KARTENINHABER ID ANWENDUNG

-

Bezugnehmend

nun auf 5 wird eine Karteninhaber ID

Anwendung 406 verwendet zum Speichern verschiedener Information

bezogen auf den Karteninhaber. Teile dieser Information sind frei

verfügbar

für die Partnerorganisationen,

wodurch ein Speichern von redundanter Information verhindert wird.

-

Insbesondere

umfasst die Karteninhaber ID Anwendung 406 vorzugsweise

ein Verzeichnis EF 532, einen Halter_ID DF 502 und

verschiedene DF 530. Halter_ID DF 502 umfasst

vorzugsweise ID EF 504, Heim EF 506, Geschäfts EF 508,

Vorlieben EF 514, Pass EF 516, Authentifizierungs

EF 520, Biometrik EF 522, und Fahrer EF 518.

Verschiedene EF 530 umfasst vorzugsweise eine Bezahlkarten

EF 510, eine Folge EF 512, eine Ausgabe EF 511,

bevorzugte Programme EF 528 und eine Kartennummern EF 526.

Diese Dateien und ihre entsprechenden Funktionen werden detaillierter

unten diskutiert.

-

Verzeichnis

EF 532 stellt eine Liste von Anwendungsidentifizierern

und Etiketten für

die verschiedenen Hoch-Ebenen DFs bereit, die unter einer Karten

ID Anwendung 406 bestehen. Das bedeutetet, diese Datei dient

der Funktion einer Hoch-Ebenenverzeichnisauflistung, die die Stelle

(d.h. FID) und ein Anwendungsetikett für jede DF spezifiziert – in diesem

Fall Inhaber_DF 502 und Verschiedene DF 530. In

einer besonderen bevorzugten Ausführungsform ist Verzeichnis

EF 532 gemäß EMV 3.0

strukturiert, wie in Tabelle 4 unten gezeigt ist. Vorzugsweise weist

jede größere Anwendung

(z.B. Hotel, Fluglinie, etc.) eine zugehörige Verzeichnisdatei mit im

wesentlichen gleicher Dateistruktur auf.

-

Tabelle

4: Beispielhafte Karteninhaber ID Verzeichnis EF

-

ID

EF 504 schließt

vorzugsweise eine persönliche

Information bezogen auf den Karteninhaber, z.B. Name, Geburtsdatum,

Notfallkontakt, allgemeine Vorlieben und dergleichen ein. In einer

besonders bevorzugten Ausführungsform

umfasst Teil EF 504 die Felder, die in Tabelle 5 unten

ausgeführt

sind. Kursive Feldnamen zeigen eine Unterkategorie innerhalb eines

besonderen Feldes an.

-

-

Tabelle

5: Beispielhaftes ID EF Datenstruktur

-

In

der obigen Tabelle und der folgenden Tabelle sind sowohl innere

als auch äußere Datenformate

aufgelistet. Da die Konservierung von EEPROM Raum von übergeordneter

Wichtigkeit ist, kann das „innere" Format von Daten

(d.h. innerhalb EEPROM 212) unterschiedlich sein von dem „äußeren" Format der Daten

(d.h. wie von dem Kartenleser bei ein Zugriffspunkt 15 gelesen).

Somit könnte

das Datenfeld zum Beispiel aus einer vier-Byte BCD Aufzeichnung

innerhalb der Karte bestehen, aber beim Lesen und Verarbeiten durch

das Endgerät

könnten

diese Daten in einen acht-Byte Dezimalwert für eine bequemere Verarbeitung

umgewandelt werden.

-

Heim

EF 506 schließt

vorzugsweise Daten bezogen auf einen oder mehrere der Karteninhaberheimadressen

ein. In einer besonders bevorzugten Ausführungsform umfasst Heim EF 506 die

Felder, die in Tabelle 6 unten ausgeführt sind. Der persönliche Reisebelastungskontozeiger

wird vorzugsweise verwendet zum widmen einer bevorzugten Bezahlkarte

und besteht aus einer Anzahl entsprechend einer der Bezahlkartenaufzeichnungen

innerhalb der Bezahlkarten EF 510 (unten detailliert).

-

Tabelle

6: Beispielhafte Heim EF Dateistruktur

-

Geschäfts EF 508 schließt vorzugsweise

verschiedene Daten bezogen auf das Karteninhabergeschäft (d.h.

Adressen, Telephonnummern und dergleichen) ein. In einer besonders

bevorzugten Ausführungsform umfasst

Geschäfts

EF 508 die in Tabelle 7 unten ausgeführten Felder. Diesbezüglich wird

das Kreditkartenzeigerfeld vorzugsweise verwendet zum Zeigen auf

eine Bezahlkartenaufzeichnung innerhalb einer Bezahlkarten EF 510 (detailliert

unten). Das Kostenzentrum, Abteilung, Gruppe und Beschäftigten

ID Felder sind beschäftigtenspezifisch

und können

einen gegebenen Fall anwenden oder nicht.

-

-

Tabelle

7: Beispielhafte Geschäfts

EF Dateistruktur

-

Vorlieben

EF 514 umfassen vorzugsweise Daten bezüglich der voreingestellten

persönlichen

Vorlieben des Karteninhabers. In einer besonders bevorzugten Ausführungsform

schließen

Vorlieben EF 514 ein Feld ein, umfassend ein Gebiet von

Vorlieben, wie in Tabelle 8 unten ausgeführt ist. Vorliebenwerte werden vorzugsweise

aus einer Liste von Vorliebentags gewählt, wie in Tabelle 39 ausgeführt ist.

-

Tabelle

8: Beispielhafte Vorlieben EF Dateistruktur

-

Pass

bzw. Reisepass EF 516 wird vorzugsweise verwendet zum Speichern

von Karteninhaberreisepassinformation. In einer besonders bevorzugten

Ausführungsform

umfasst Pass bzw. Reisepass EF 516 die in Tabelle 9 unten

ausgeführten

Felder.

-

Tabelle

9: Beispielhafte Pass bzw. Reisepass EF Dateistruktur

-

Fahrer

EF 516 umfasst vorzugsweise Karteninhaberführerscheindaten.

In einer besonders bevorzugten Ausführungsform umfasst Führerschein

EF 518 die in Tabelle 10 unten ausgeführten Felder.

-

Tabelle

10: Beispielhafte Fahrer EV Dateistruktur

-

Biometrik

EF 522 wird verwendet zum Speichern von biometrischen Daten

(vorzugsweise codiert) wie Fingerabdruckdaten, Retinaabtastdaten,

oder jedes andere hinreichend einzigartiges Indizia von physikalischen

oder Eigenschaftscharakteristiken der Karteninhaber. In einer besonderen

bevorzugten Ausführungsform

umfasst Biometrik EF 522 einen einzigen Datenstring, wie

in Tabelle 11 unten ausgeführt.

-

Tabelle

11: Exemplarische biometrische EF Dateistruktur

-

Authentifizierungs

EF 520 umfasst vorzugsweise eine Information für eine statische

Authentifizierung der Karteninhaber ID 406 Anwendung. Diese

Daten sind einzigartig für

jede Karte und hinreichend komplex, so dass es nicht möglich sein

kann, dass gefälschte

Werte erstellt werden können.

Dies verhindert ein Erstellen von „neuen" gefälschten

Karten (d.h. Karten mit neuen Authentifizierungsdaten), aber es

verhindert keine Erstellung von mehrfachen Kopien der laufenden

Karte.

-

In

einer besonders bevorzugten Ausführungsform

schließt

Authentifizierungs EF 520 öffentliche Schlüsselzertifikatfelder

ein, wie in Tabelle 12 unten gezeigt, wobei das externe Format identisch

zu dem internen Format ist. Vorzugsweise ist der Ausgeber RSA Schlüssel 640

Bit lang und der CA Schlüssel

ist 768 Bits lang.

-

Tabelle

12: Beispielhafte Authentifizierungs EF

-

Wenn

man sich nun Dateien unter Verschiedene DF 530 zuwendet,

umfassen bevorzugte Programm EF 528 vorzugsweise Daten

bezogen auf die Karteninhabervorlieben wie auf Fluggesellschaften,

Hotels oder Mietwagenagenturen. Typischerweise umfassen die EFs

in einer besonders bevorzugten Ausführungsform eine Mehrzahl von

Aufzeichnungen (z.B. drei) die bevorzugte Gesellschaften bzw. Firmen

für jeden

Typ von Reisepartner anzeigen, wie in Tabelle 13 gezeigt. Die tatsächlichen

Datenwerte sind mit einer beliebigen Konvention konform, das bedeutet,

jede Fluglinien, Hotel und Mietwagenagentur ist einem beliebigen

drei-Byte Code zugewiesen.

-

Tabelle

13: Beispielhafte Programm EF

-

Bezahlkarten

EF 510 wird vorzugsweise verwendet zum Katalogisieren von

Information bezogen auf verschiedene Bezahlkarten eines Karteninhabers,

d.h. Debitkarten, Belastungskarten und dergleichen. In einer besonders

bevorzugten Ausführungsform

umfassen Bezahlkarten EF Kartennummern und Ablaufdaten für zwei Karten,

wie in Tabelle 14 gezeigt. Die „ISO" und „nicht-ISO" Widmungen beziehen sich auf ISO 7813,

die ein besonderes Bezahlkartennummernformat spezifiziert. Somit

kann einer bevorzugten Ausführungsform

entweder ein ISO oder nicht-ISO Kartennummerschema verwendet werden.

Ferner wird gewürdigt,

dass dieser Datensatz nur für „keine

vorliegende Karten" Transaktionen

hinreichend ist, zum Beispiel für

Transaktionen, die entfernt stattfinden, bei denen nur die Kartennummer

und das Ablaufdatum erforderlich ist zum Bewirken einer Transaktion.

Daten, die innerhalb einer Bezahlsystemanwendung 408 (beschrieben

unten) gespeichert sind, müssen

verwendet werden zum Bewirken einer „Karte liegt vor" Transaktion.

-

Tabelle

14: Beispielhafte Bezahlkarten EF Dateistruktur

-

Sequenz

bzw. Folgen EF 512 schließt vorzugsweise Information

ein, die zum Bereitstellen einer Synchronisierung des Hosts und

von Chipkartendatenbasen verwendet wird. In einer besonders bevorzugten

Ausführungsform

umfasst Sequenz EF 512 eine Mehrzahl von Aufzeichnungen,

die das Feld umfassen, das in Tabelle 15 unten aufgeführt ist.

Diese Anzahl ist analog zu einer „Version" Nummer, für die in der Anwendung gespeicherten

Daten.

-

Tabelle

15: Beispielhafte Sequenz EF Dateistruktur

-

Kartennummern

EF 526 wird verwendet zum Aufzeichnen einer einzigartigen

Nummer, die die Chipkarte identifiziert, und kann auch verwendet

werden für

eine Schlüsselableitung

(wie detaillierter unten beschrieben). Vorzugsweise umfasst eine

Kartennummern EF 526 einen acht-Bytestring, wie in Tabelle

16 unten ausgeführt

ist.

-

Tabelle

16: Beispielhafte Kartennummern EF

-

Ausgabe

EF 511 wird verwendet zum Aufzeichnen verschiedener Details

bezogen auf die Art, in der die Anwendung (d.h. Karteninhaber ID

DF 406) erstellt wurde. Diese Datei schließt Information

ein bezogen auf die Identität

der Organisation, die die Anwendung erstellt hat, ebenso wie in

Information bezogen auf die Anwendung selbst. In einer besonders

bevorzugten Ausführungsform

umfasst Ausgabe EF 511 Felder wie in Tabelle 17 ausgeführt ist.

-

Tabelle

17: Beispielhafte Ausgeber EF Dateistruktur

-

Das

Personalisierercodefeld, das in Tabelle 17 gezeigt ist, bezieht

sich auf die Organisation, die tatsächlich die Datei „personalisiert". Das bedeutet, bevor

eine Chipkarte an den Karteninhaber ausgegeben werden kann, muss

die Datenbasisstruktur innerhalb EEPROM 212 erstellt werden

(2), und die anfänglichen Datenwerte (d.h. voreingestellte

Vorlieben, Karteninhabername, PIN-Nummer etc.) müssen in den geeigneten Feldern

innerhalb der verschiedenen EFs platziert werden. Es wird gewürdigt, dass

bei der gegebenen Natur der vorliegenden Erfindung der Chipkarten „Ausgeber" und „Personalisierer" für jede gegebene

Anwendung nicht der gleiche sein kann. Daher ist es vorteilhaft

verschiedene Details des Personalisierungsprozesses innerhalb der

Chipkarte 100 selbst aufzuzeichnen. Ähnliche Ausgabedateistrukturen

können

für andere

Hauptanwendungen bereitgestellt werden.

-

BEZAHLSYSTEMANWENDUNG

-

Bezugnehmend

nun auf 6 umfasst eine Bezahlsystemanwendung 408 vorzugsweise

ein Verzeichnis EF 610, einen Ausgeber DF 602,

eine Anzahl von optionalen DFs 803(a) bis (n) zum Verwenden

durch Partnerfinanzorganisationen.

-

Verzeichnis

DF 610 schließt

vorzugsweise eine Liste von Anwendungsidentifizierern und Etiketten

ein, wie oben beschrieben im Kontext von Karteninhaber ID Anwendung 405.

-

Ausgeber

DF 602 umfasst Bezahl1 DF 604, die Daten einschließt, die

traditionellerweise innerhalb von Spuren auf einer Magnetstreifenkarte

gespeichert sein würden

(d.h. Debitkarten, Belastungskarten und dergleichen). In einer bevorzugten

beispielhaften Ausführungsform

umfasst Bezahl1 DF 604 eine Mehrzahl von Aufzeichnungen

mit allgemein bekannten Magnetstreifenfeldern, wie in Tabelle 18

unten spezifiziert ist.

-

-

Tabelle

18: Beispielhafte Bezahl1 EF Dateistruktur

-

FLUGLINIENANWENDUNG

-

Bezugnehmend

nun auf 7 umfasst eine Fluglinienanwendung 410 vorzugsweise

Verzeichnis EF 730, Gemeinsame DF 702, Ausgeber

DF 704, und zusätzliche

Fluglinienanwendungen 703(a), 703(b) und so weiter.

-

Verzeichnis

EF 730 schließt

vorzugsweise eine Liste von Anwendungsidentifizierern und Etiketten

ein, wie oben in dem Kontext von Kartenhalter ID Anwendung 406 beschrieben.

-

Gemeinsame

DF 702 schließt

im allgemeinen Daten ein, die für

alle teilnehmenden Fluglinien zugreifbar sind, während Ausgeber DF 704 im

allgemeinen Daten einschließt,

die nur durch den Chipkartenausgeber gelesen oder geschrieben werden

können.

Fluglinienanwendung 410 schließt vorzugsweise ferner wenigstens eine

(vorzugsweise drei) zusätzliche

DF 703 zum Verwenden durch Fluglinienpartnerorganisationen

ein. Das bedeutet, dass ein Fluglinienpartner einen Zugriff haben

kann auf die Struktur von in DF 703(a) gespeicherter Information

und diese spezifizieren kann (ebenso wie gemeinsame EF 702),

während

eine andere Fluglinie einen ähnlichen

Zugriff auf DF 703(b) haben könnte. Diese Partner DFs machen

vorzugsweise die relevanten Teile der IATA Spezifizierung konform.

-

Gemeinsame

DF 702 umfasst in geeigneter Weise gemeinsame Daten, die

nützlich

für jede

der verschiedenen Partnerfluglinien sein würden, d.h. Passagier EF 706, Vielflieger

EF 708, IET EF 710, Boarding EF 712 und

Biometrik EF 714.

-

Ausgeber

DF 704 umfasst im Gegensatz dazu Information, die durch

alle lesbar ist, aber nur durch den Kartenausgeber aktualisierbar

ist, d.h. Vorlieben EF 716, PIN EF 718 und Ausgabe

EF 720.

-

Bezugnehmend

nun auf innerhalb Gemeinsamer EF 702 gespeicherter Information,

umfasst Passagier EF 706 vorzugsweise verschiedene Aufzeichnungen,

die sich auf den Passagier beziehen, wie unten in Tabelle 19 spezifiziert

ist.

-

Tabelle

19: Beispielhafte Passagier EF Dateistruktur

-

In

einer besonders bevorzugten Ausführungsform

umfasst eine Vielflieger EF 708 eine Mehrzahl von Vielfliegernummern

(z.B. zehn Nummern) mit der in Tabelle 20 unten spezifizierten Struktur.

-

Tabelle

20: Beispielhafte Vielflieger EF Dateistruktur

-

IET

EF 710 umfasst vorzugsweise eine Mehrzahl von elektronischen

Ticketaufzeichnungen, wie in Tabelle 21 unten ausgeführt ist.

Das Format dieser elektronischen Tickets ist vorzugsweise mit dem

IATA Standard konform.

-

Tabelle

21: Beispielhafte IET Dateistruktur

-

In

einer besonders bevorzugten Ausführungsform

umfasst Boarding EF 712 Boardingdaten, die während eines

Checkins verwendet werden sollen, wie in Tabelle 22 spezifiziert

ist. Das Format dieser Daten ist vorzugsweise mit den IATA Spezifizierungen

konform.

-

Tabelle

22: Beispielhafte Boarding EF Dateistruktur

-

Biometrik

EF 714 wird geeigneterweise verwendet zum Speichern von

biometrischen Daten, die zu dem Karteninhaber gehören, z.B.

Retinaabtastdaten, Fingerabdruckdaten, oder ähnliche hinreichend einzigartige

Indizia von physikalischen oder Verhaltenscharakteristiken der Karteninhaber.

In einer besonders bevorzugten Ausführungsform umfasst Biometrik

EF 714 Daten, wie in Tabelle 23 unten spezifiziert ist.

-

Tabelle

23: Beispielhafte biometrische EF Dateistruktur

-

Ausgabe

EF 720 wird geeigneterweise verwendet zum Halten von Daten

bezogen auf die Ausgabe der verschiedenen Anwendungen. In einer

besonders bevorzugten Ausführungsform

umfasst Ausgabe EF 720 eine Dateistruktur, wie in Tabelle

24 unten spezifiziert ist.

-

Tabelle

24: Beispielhafte Ausgeber ID Dateistruktur

-

PIN

EF 718 wird geeigneter Weise verwendet zum Speichern von

PIN-Werten entsprechend jedem der teilnehmenden Fluglinienpartner.

In einer besonders bevorzugten Ausführungsform umfasst PIN EF 718 eine

Mehrzahl von Aufzeichnungen mit der in Tabelle 25 unten spezifizierten

Struktur, wobei jede Aufzeichnung sich auf den entsprechenden Eintrag

in Vielflieger EF 708 bezieht (d.h. Aufzeichnung 1 in

EF 718 entspricht Aufzeichnung 1 in EF 708 usw.)

-

Tabelle

25: Beispielhafte PIN EF Dateistruktur

-

Vorlieben

EF 716 umfassen in einer besonders bevorzugten Ausführungsform

einen Vorliebenbereich, wie in Tabelle 26 unten gezeigt. Die Vorliebenwerte,

die in dieser Datei gespeichert sind entsprechen den unten in Verbindung

mit Tabelle 38 diskutierten.

-

Tabelle

26: Beispielhafte Vorlieben EF 716 Dateistruktur

-

MIETWAGENANWENDUNG

-

Bezugnehmend

nun auf 8 umfasst eine Mietwagenanwendung 414 vorzugsweise

gemeinsame DF 802, Verzeichnis EF 820 und eine

oder mehrere Mietwagen DFs 803 (d.h. 803(a), 803(b) usw.)

entsprechend individueller Mietwagenagenturen.

-

Gemeinsame

DF umfasst Vorlieben EF 805, die unten im Detail beschrieben

ist. Mietwagen DFs 803 umfassen jeweils eine Mietwagen

ID EF 807, eine Reservierungs EF 809 und eine

Aufwendungs EF 811.

-

Verzeichnis

EF 820 schließt

eine Liste von Anwendungsidentifizierern und Etiketten für die verschiedenen

DFs unter einer Mietwagenanwendung 414 ein. Die Struktur dieser

DFs ist vorzugsweise konform mit der oben in dem Kontext einer Karteninhaber

ID Anwendung 406 beschriebenen. In einer besonders bevorzugten

Ausführungsform

umfasst Vorlieben EF 805 einen Satz von einer Vorliebenfelddateistruktur,

wie in Tabelle 27 unten gezeigt ist. Eine bevorzugte Liste von Vorliebencodes

zum Verwenden jeder dieser Bereiche wird unten in Verbindung mit

Tabelle 38 beschrieben.

-

Tabelle

27: Beispielhafte Vorlieben EF

-

Mietwagen

ID 807 wird verwendet zum Speichern von Vielmietinformation,

Upgradeinformation, Versicherungsinformation und dergleichern. In

einer besonders bevorzugten Ausführungsform

umfasst Mietwagen ID 807 eine Dateistruktur, wie in Tabelle

28 unten gezeigt ist.

-

-

Tabelle

28: Beispielhafte Mietfahrzeug ID EF

-

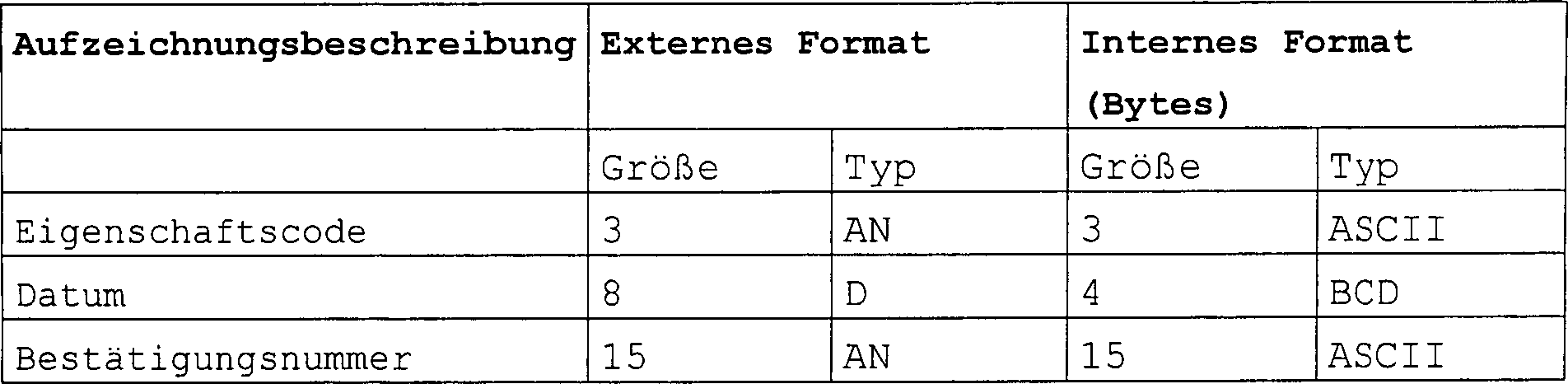

Reservierungs

EF 809 wird verwendet zum Speichern von Bestätigungsnummern

entsprechend einer oder mehrerer Mietwagenreservierungen. In einer

besonders bevorzugten Ausführungsform

umfasst eine Reservierungs EF 809 eine Mehrzahl von Aufzeichnung

(z.B. zwei) mit einer Dateistruktur, wie in Tabelle 29 gezeigt ist.

-

Tabelle

29: Beispielhafte Reservierungs EV

-

Aufwendungs

EF 811 wird verwendet zum Aufzeichnen von Aufwendungen,

die durch den Karteninhaber während

eines Wagenmietens auftreten (z.B. die gesamte Mietbelastung). In

einer besonders bevorzugten Ausführungsform

umfasst Aufwendungs EF 811 eine Mehrzahl von Aufzeichnungen

(z.B. fünf)

mit einer Dateistruktur, wie in Tabelle 30 unten gezeigt ist.

-

Tabelle

30: Beispielhafte Aufwendungs EF

-

HOTELANWENDUNG

-

Bezugnehmend

nun auf 9 umfasst eine Hotelsystemanwendung 412 vorzugsweise

eine Verzeichnis EF 920, eine gemeinsame DF 914,

eine oder mehrere Hotelketten DFs 902 und eine oder mehrere

Eigenschafts DFs 903.

-

Gemeinsame

DF 914 umfasst Reservierungs EF 918, Aufwendungs

EF 916, Schlüssel

des Raumes EF 910 und Vorlieben EF 912.

-

Hotelketten

EFs 902(a), 902(b) usw. umfassen Vorlieben EF 904 und

Bleiber ID IF 906 zugehörig

zu individuellen Hotelketten. Im Gegensatz dazu umfassen Eigenschafts

EFs 903(a), 903(b) usw. eine ähnliche Dateistruktur zugehörig zu individuellen

Hoteleigenschaften (d.h. unabhängig

davon, ob das besondere Hotel ein Mitglied einer landesweiten Kette

ist).

-

In

einer besonders bevorzugten Ausführungsform

umfasst Reservierungs EF 918 eine Mehrzahl von Aufzeichnungen

mit der in Tabelle 31 unten gezeigten Struktur. Im allgemeinen wird

diese EF verwendet zum Speichern von Bestätigungsnummern, die zu der

Chipkarte 100 übermittelt

wird, wenn der Karteninhaber Reservierung bei einem gegebenen Hotel

macht (gewidmet in dem Eigenschaftscodefeld). Das Datumsfeld speichert

das Datum, an dem die Bestätigungsnummer

erteilt wurde.

-

Tabelle

31: Beispielhafte Reservierungs EF

-

Vorlieben

EF 912 umfasst vorzugsweise drei Sätze von Feldvorlieben. Die

besonderen Codes, die in diesen Bereichen verwendet werden, werden

unten in Verbindung mit Tabelle 38 diskutiert.

-

Tabelle

32: Beispielhafte Vorlieben EF

-

Aufwendungs

EF 916 umfasst vorzugsweise eine Liste von kürzlichen

Hotelaufwendung, zum Beispiel Zimmerkosten, Mahlzeitaufwendungen

und dergleichen. In besonders bevorzugten Ausführungsformen umfasst Aufwendungs

EF 916 eine Mehrzahl von Aufzeichnungen (zum Beispiel fünfzehn),

die in einer zyklischen Dateistruktur angeordnet sind und die in

Tabelle 33 unten gezeigten Felder zeigen. Auf diese Weise ist der

Karteninhaber in der Lage eine Liste von kürzlich aufgetretenen Aufwendungen

durch Typ (einen durch Konvention fixierten Code), Datum, Betrag

und Eigenschaftscode zu prüfen

und zu drucken.

-

Tabelle

33: Beispielhafte Aufwendungs EF

-

Schlüssel des

Raumes EF 910 umfasst vorzugsweise elektronische Schlüsselwerte,

die in Verbindung mit Kartenlesern verwendet werden, um einen Zugriff

auf besondere Hotelzimmer bereitzustellen. In einer besonders bevorzugten

Ausführungsform

umfasst Schlüssel

des Raumes EF 910 eine Mehrzahl von alphanumerischen Schlüsselwerten,

wie in Tabelle 34 unten gezeigt ist.

-

Tabelle

34: Beispielhafte Schlüssel

des Raumes EF

-

Bleiber

ID EF 906 umfasst vorzugsweise Vielbleiberdaten bzw. Daten

von sich häufig

Aufhaltenden für eine

besondere Hotelkette. In einer besonders bevorzugten Ausführungsform

umfasst Bleiber ID EF 906 eine Häufigbleiberinformation, wie

in Tabelle 35 unten gezeigt.

-

-

Tabelle

35: Beispielhafte Bleiber ID EF

-

Vorlieben

EF 904 umfasst vorzugsweise drei Sätze von Feldvorlieben, wie

in Tabelle 36 gezeigt. Die besonderen Codes, die in diesen Feldern

verwendet werden, werden unten in Verbindung mit Tabelle 38 diskutiert.

-

Tabelle

36: Beispielhafte Vorlieben EF

-

Eingenschafts

DFs 903(a), 903(b) etc. werden in Fällen verwendet,

in denen das Partnerhotel nicht Teil einer großen Kette ist, oder wenn das

Hotel wählt

seine eigenen Datensatz unabhängig

seiner Zugehörigkeit

zu verwenden. In einer Ausführungsform

sind diese Eigenschats DFs identisch in der Struktur zu Hotelketten

DFs 902, mit der Ausnahme, dass viele der Häufigbleiber

ID Information entfernt ist. Spezieller umfasst eine typische Eigenschafts

DF 903 eine Vorlieben EF 938, die identisch ist

mit Vorlieben EF 904, wie oben beschrieben ist, entlang

einer Bleiber ID EF 934, die nur die CDP, einen Ereigniszähler und

Hotelhäufigbleiber PIN

Felder einschließt,

die in Verbindung mit Tabelle 33 oben beschrieben werden. Alternativ

könnte

eine besondere Hotelkette oder eine Eigenschaft gewählt werden

zum Implementieren einer unterschiedlichen Dateistruktur, wie die

oben beschriebene.

-

VORLIEBENCODES

-

Wie

oben kurz erwähnt

ist eine bevorzugte Ausführungsform

derart konfiguriert, dass Vorlieben in verschiedenen Dateien verteilt über die

Chipkarte 100 angeordnet sind, d.h. in Vorlieben EF 514,

Fluglinienvorlieben EF 716, Hotelvorlieben EF 912 und 904,

und Wagenvorlieben EF 810. Dies erlaubt augenscheinlich

konfliktbehafteten Vorlieben nebeneinander in der Karte abhängig von

Kontext zu existieren. Zum Beispiel ist es möglich für ein Nichtrauchen bei der

Karteninhaber ID Anwendung zu optieren, während die Rauchoption innerhalb

der Hotelanwendung gewählt

wird. In dem Fall eines Konflikts werden Vorlieben aus der oberen

Ebene zu der unteren Ebene ausgelesen und jede Ebene ordnet sich

der vorhergehenden unter.

-

Ein

beispielhafter Satz von Codifizierungsregeln ist in Tabelle 37 unten

ausgeführt:

| 0–49 | Allgemeiner

Zweck (Karteninhaber ID 406) |

| 50–99 | Hotelanwendung 412 |

| 100–149 | Mietwagenanwendung 414 |

| 150–199 | Fluglinienanwendung 410 |

| 200–255 | Andere |

Tabelle

37: Beispielhafte Vorliebencodebereiche

-

Spezieller

werden in einer bevorzugten beispielhaften Ausführungsform Vorliebenflags codiert,

wie in Tabelle 38 unten ausgeführt:

-

-

Tabelle

38: Beispielhafte Vorliebencodes

-

SICHERHEIT

-

In

dem Kontext von Chipkartentransaktionen hat eine Datensicherheit

fünf primäre Dimensionen:

1) Datenvertraulichkeit, 2) Datenintegrität, 3) Zugriffssteuerung, 4)

Authentifizierung und 5) keine Ablehnung. Jede dieser Dimensionen

wird durch eine Mehrzahl von Sicherheitsmechanismen berücksichtigt.

Datenvertraulichkeit, die ein Geheimhalten von Daten behandelt (d.h.

Unlesbar für

solche ohne einen Zugriff auf einen Schlüssel) wird im wesentlichen

sichergestellt durch Verwenden einer Verschlüsselungstechnik. Eine Datenintegrität (Datenquelleidentifizierung)

fokussiert eine Sicherstellung, dass Daten während einer Übertragung unverändert bleiben

und verwendet typischerweise Nachrichtenauthentifizierungstechniken.

Eine Zugriffssteuerung involviert eine Karteninhaberidentifizierung

und andere Anforderungen, die notwendig sind für eine Partei zum Lesen oder

Aktualisieren einer besonderen Partei. Eine Authentifizierung involviert

ein Sicherstellen, dass die Karte und/oder die äußere Vorrichtung ist, was sie

vorgibt zu sein, und keine Ablehnung behandelt eine verwandte Aufgabe

eines Sicherstellens, dass die Quelle der Daten oder einer Nachricht

authentisch ist, d.h., dass ein Konsument eine Transaktion nicht

durch Überanspruchen

zurückweisen

kann, dass sie durch eine nicht autorisierte Partei „signiert" ist.

-

Eine

Authentifizierung wird vorzugsweise durchgeführt durch Verwenden eines „Herausforderungs-/Antwortalgorithmus.

Im allgemeinen involviert eine Authentifizierung über einer

Herausforderungs-/Antwortsystem: 1) Erzeugen einer Zufallsnummer

durch eine erste Partei; 2) Übermittlung

der Zufallszahl an eine zweite Partei (die "Herausforderung"), 3) Verschlüsselung der Zufallszahl durch

die dritte Partei gemäß eines Schlüssels, der

beiden Parteien bekannt ist, 4) Übermittlung

der verschlüsselten

Zufallszahl an die erste Partei (die „Antwort"), 5) Verschlüsseln der Zufallszahl durch

die erste Partei, und 6) Vergleich der zwei resultierenden Zahlen

durch die erste Partei. Im Fall, dass die zwei Zahlen übereinstimmen

ist eine Authentifizierung erfolgreich, wenn nicht, ist die Authentifizierung

nicht erfolgreich. Man bemerke, dass ein Authentifizierung auf beide Weisen

arbeiten kann: die äußere Welt

kann eine Authentifizierung einer Chipkarte anfragen (innere Authentifizierung),

und eine Chipkarte kann eine Authentifizierung der äußeren Welt

anfragen (äußere Authentifizierung),

wobei ein detaillierter Umfang eines bevorzugten Herausforderungs-/Antwortalgorithmus

gefunden werden kann in der IBM MFC Spezifierung.

-

In

einer bevorzugten Ausführungsform

wird der des Algorithmus (Datenverschlüsselungsstandard) für die verschiedenen

Sicherheitsfunktionen verwendet; jedoch wird gewürdigt, dass jede Anzahl von

anderen symmetrischen oder asymmetrischen Techniken in dem Kontext

der vorliegenden Erfindung verwendet werden kann. Insbesondere bestehen

zwei allgemeine Kategorien von Verschlüsselungsalgorithmen: symmetrische

und asymmetrische. Symmetrische Algorithmen verwenden den gleichen

Schlüssel

für einer

Verschlüsselung

und Entschlüsselung,

zum Beispiel DEA (Datenverschlüsselungsalgorithmus),

der einen 56-Bit

Schlüssel

zum Verschlüsseln

von 64-Bit Blocks von Daten verwendet. Asymmetrische Algorithmen

verwenden im Gegensatz dazu zwei unterschiedliche Schlüssel: einen

geheimen Schlüssel

und einen öffentlichen

Schlüssel. Der

RSA Algorithmus verwendet zum Beispiel zwei derartige Schlüssel und

nutzt die Berechnungskomplexität eines

Faktorisierens sehr großer

Primzahlen aus. Zusätzliche

Informationen dieser und anderer fotographischen Prinzipien können gefunden

werden in einer Anzahl von Standardtexten, zum Beispiel: Seberry & Pieprzyk, Cryptography:

An Introduction to Computer Security (1989); Rhee, Cryptography

and Secure Communications (1994); Stinson, Cryptography: Theory

and Practice (1995); Contemporary Cryptography: The Science of Information

Integrity (1992); und Schneier, Applied Cryptography (2d ed. 1996),

deren Inhalt hierdurch durch Bezugnahme inkorporiert wird.

-

Eine

Zugriffssteuerung wird geeigneterweise durch Einschließen von

Zugriffsbedingungen innerhalb des Kopfes jeder EF und DF bereitgestellt.

Dieses vermeidet eine besondere Operation (z.B. Lesen oder Aktualisieren)

davor auf einer Datei durchgeführt

zu werden, solange bis die erforderlichen Zugriffsbedingungen erfüllt worden

sind. Viele verschiedene Zugriffsbedingungen sind in einem Chipkartenkontext

geeignet. Zum Beispiel könnte

die Chipkarte eine Karteninhaberferifizierung erfordern (d.h. eine

Anfrage an den Karteninhaber eine PIN einzugeben) bevor eine Dateioperation

erlaubt wird. Ähnlich

könnten

innere und/oder äußere Authentifizierungen

wie oben beschrieben angefordert werden.

-

Andere

wichtige Zugriffsbedingungen (hiernach bezeichnet als die SIGN Bedingung)

entsprechend dem Fall, bei dem eine besondere Datei „geschützt" ist und bei der

ein Aktualisieren einer Aufzeichnung ein „Unterzeichnen" der Daten erfordert,

die einen Nachrichtsauthentifizierungscode verwenden (MAC), wobei

ein MAC so als eine Form einer elektronischen Abdichtung verwendet

werden kann zum Authentifizieren des Inhalts der Nachricht. In einer

paradigmatischen Unterzeichnungsprozedur wird eine verkürzte verschlüsselte Vertretung

der Nachricht (der MAC) erstellt unter Verwenden eines Nachrichtenauthentifizierungsalgorithmus (MAA)

in Verbindung mit einem Schlüssel,

der sowohl der Karte als auch einer äußeren Vorrichtung bekannt ist.

Der MAC wird dann an die Nachricht angehangen und an die Karte (oder äußere Vorrichtung

abhängig

vom Kontext) gesendet, und die Karte selbst erzeugt eine MAC auf

der Grundlage der empfangenen Nachricht und des bekannten Schlüssels. Die

Karte vergleicht dann den empfangenen MAC mit ihrem eigenen intern

erzeugten MAC. Wenn entweder die Nachricht oder ein MAC während einer Übermittlung

verändert

wurde oder die sendende Partei nicht den richtigen Schlüssel verwendet

hat, dann werden die zwei MACs nicht zusammenpassen und die Zugriffsbedingung

wird nicht erfüllt

sein. Wenn die zwei MACs sich entsprechen, dann die ist die Zugriffsbedingung

erfüllt

und die besondere Dateioperation kann durchgeführt werden.

-

Ein

MAC kann unter Verwenden einer Vielzahl von MAAs erzeugt werden,

zum Beispiel die ANSI X9.9 Methode unter Verwenden eines acht-Byte

Schlüssels,

oder die ANSI X9.19 Methode unter Verwenden eines 16 Byte Schlüssels. Ferner

kann der tatsächliche

Schlüssel „diversifiziert" werden durch eine

Verschlüsselung mit

einer Zufallszahl oder einem anderen geeigneten Wert. Diese und

andere Details bezüglich

einer MAC Erzeugung können

in den oben zitierten Referenzen gefunden werden, ebenso wie in

der IBM MFC Spezifizierung.

-

Zwei

andere wichtige Zugriffsbedingungen sind die NEVER und FREE Bedingungen.

Die NEVER Bedingung entspricht dem Fall, bei dem eine gewisse Dateioperation

(typischerweise Aktualisieren) nie erlaubt ist. Die FREE Bedingung

entspricht andererseits dem Fall, bei dem entweder eine Aktualisierung

oder ein Lesen einer Dateiaufzeichnung immer erlaubt ist, ohne jegliche

zusätzliche

Vorbedingungen für

eine Zugriff.

-

Im

Gegensatz zu den MAC Techniken, die oben kurz diskutiert wurden,

wird eine Nichtabweisung notwendigerweise unter Verwenden asymmetrischer

Techniken durchgeführt.

Das bedeutet, da symmetrische Techniken, wie ein MAC „Abdichten" einen Schlüssel verwenden,

der mehr als einer Partei bekannt ist, können derartige Techniken nicht

durch eine dritte Partei verwendet werden zum Sicherstellen, ob

die Quelle der Nachricht korrekt ist. Somit verwendet eine Nichtabweisung

typischerweise ein System mit einer Verschlüsselung mit einem öffentlichen

Schlüssel

(z.B. das Zimmermann PGP System), bei dem der Sender einen geheimen Schlüssel verwendet

zum „Unterzeichnen" der Nachricht, und

die empfangene Partei verwendet den entsprechenden öffentlichen

Schlüssel

zum Authentifizieren der Unterschrift. In dem Kontext der vorliegenden

Erfindung wird diese Funktion geeigneterweise durch Zuweisen einer

EF für öffentlichen

und geheime Schlüsselringe

durchgeführt,

die alle in der Technik gut bekannt sind, entlang einer geeigneten

Verschlüsselungssoftware,

die sich in der Karte für

ein Zusammensetzen der unterzeichneten Nachricht befindet.

-

Mit

einem gegebenen kurzen Überblick

typischer Chipkartensicherheitsprozeduren wird ein beispielhafter

Satz von Zugriffsbedingungen unten in Tabelle 40 ausgeführt. Diesbezüglich sind

verschiedene Zugriffsbedingungen für jede EF tabelliert, bezüglich, ob

die Datei gelesen oder aktualisiert wird. In jedem Fall ist die Zugriffsbedingung

(FREE, SIGN, etc.), ein Schlüssel „Besitzer" (Ausgeber, Partner,

Benutzer, etc.) und ein Schlüsselname

aufgelistet. Diesbezüglich

wird gewürdigt,

dass der Schlüsselname

beliebig ist und hier aus Gründe

der Vollständigkeit

aufgelistet ist.

-

-

-

Tabelle

40: Beispielhafte Zugriffsbedingungen

-

TRANSAKTIONEN

-

Mit

einer somit gegebenen detaillierten Beschreibung einer beispielhaften

Chipkarte 100 und einer bevorzugten Datenstruktur werden

nun verschiedene Details bezüglich

Transaktionen beschrieben, die eine Chipkarte 100 involvieren.

Im allgemeinen involviert eine typische Chipkartensitzung: 1) Aktivierung

der Kontakt (oder vergleichbare nicht-Kontaktmittel); 2) ein Kartenzurücksetzen;

3) Antworten auf ein Zurücksetzen (ATR)

durch eine Karte; 4) ein Informationsaustausch zwischen Karte und

Host; und, bei der Schließung

einer Sitzung, 5) Deaktivierung von Kontakten.

-

Als

erstes wird eine Karte 100 in einen Kartenleser eingefügt, der

an einen Zugriffspunkt 15 bereitgestellt wird, und geeignete

Verbindungen werden zwischen dem Kommunikationsbereich 104 auf

Karte 100 und dem Kartenleser hergestellt. In einer bevorzugten

Ausführungsform

werden physikalische Kontakte (Kontakte 106 in 1)

verwendet und DATA, CLOCK, RESET, VDD und GND Verbindungen werden

gemacht (Daten, Takt, Rücksetzen,

VDD und Erdung). Diese Kontakte werden elektrisch aktiviert in einer

besonderen Reihenfolge, vorzugsweise gemäß ISO 7815-3 (RST auf einen

niedrigen Zustand, VDD mit Energie versorgt, DATA auf einen Empfangsmodus,

dann wird CLK angewendet).

-

Der

Kartenleser initiiert dann ein Rücksetzen

(d.h. RST auf einen hohen Zustand), und die Karte ergibt eine Antwort

auf den Rücksetzstring

(ATR) auf die DATA Leitung, vorzugsweise in Konformität mit dem

Inhalt und den Zeiteinstellungsdetails, die in den geeigneten Teilen

von ISO 7816 spezifiziert sind. In einer bevorzugten Ausführungsform

werden die Schnittstellenzeichen ausgewählt, um ein T = 1 Protokoll

zu reflektieren (asynchron, halbduplex, blockorientierter Modus).

Ferner beginnen gemäß ISO-7816-3,

nachdem die Karten einen ATR String gesendet hat und das geeignete

Protokoll ausgewählt

wurde (in einer bevorzugten Ausführungsform

der T = 1 Modus), Host 314 und Karte 100 den Austausch

von Befehlen und Antworten, die eine besondere Transaktion umfassen.

Die Natur dieser Befehle wird unten detaillierter diskutiert.

-

Am

Ende der Chipkartensitzung wird Kontakt 106 deaktiviert.

Eine Deaktivierung von Kontakten 106 wird vorzugsweise

in der Reihenfolge durchgeführt,

die in ISO 7816-3 spezifiziert ist (d.h. RST auf niedrigen Zustand,

CLK auf niedrigen Zustand, DATA auf niedrigen Zustand, VDD in einem

inaktiven Zustand). Wie oben erwähnt

wird der VPP Kontakt in einer bevorzugten Ausführungsform nicht verwendet.

-

Im

Kontext der vorliegenden Erfindung werden Befehlsklassen und Anweisungen

bereitgestellt für

1) ein Arbeiten mit Anwendungsdaten (d.h. Daten, die in den verschiedenen

Anwendungen gespeichert sind), 2) ein Sicherstellen einer Datensicherheit,

3) einer Kartenverwaltung, und 4) ein Durchführen verschiedener Funktionen.

-

Anwendungsdatenbefehle

sind geeigneterweise ausgerichtet auf ein Auswählen, Lesen und Aktualisieren

aktueller Aufzeichnungen oder Gruppen von Aufzeichnungen innerhalb

von Dateien. Sicherheitsbefehle schließen geeigneterweise Befehle

zum Durchführen

des Herausforderungs/Antwortauthentifizierungsprozesses, Erzeuger

von Zufallszahlen, Laden oder Aktualisieren von kryptographischen

Schlüsseln

und Verändern und

Verifizieren der Karteninhaberverifizierungscodes (CHV1 und CHV2)

ein. Kartenverwaltungsbefehle schließen geeigneterweise Befehle

ein, die eine Erstellung und Löschung

von Verzeichnissen (DFs) und Elementardateien (EFs) erlauben. Verschiedene

Befehle werden geeigneterweise bereitgestellt zum Modifizieren der

Baudrate und zum Lesen verschiedener Kartenstatistiken (z.B. Daten,

die während

der Herstellung der Karte geloggt wurden). Es wird gewürdigt, dass

viele verschiedene Befehlssätze

zum implementieren dieser Basisfunktionen erstellt werden könnten. Ein

derartiger Befehlssatz wird bereitgestellt durch das IBM Multifunktionskartenbetriebssystem

3.51, das hierdurch durch Bezugnahme inkorporiert wird.

-

Bezugnehmend

nun wieder auf 10 umfasst Zugriffspunkt 15 vorzugsweise

Software, die eine Benutzerschnittstelle bereitstellt (z.B. eine

graphische Benutzerschnittstelle) und in der Lage ist geeignete

SCOS Befehle gemäß der besonderen

Transaktion auszuführen,

die bewirkt wird. Zum Beispiel sei der Fall betrachtet, bei dem

ein Karteninhaber wünscht

eine Vorliebe in Wagenvorlieben EF 810 innerhalb der Mietwagenanwendung 414 (gezeigt

in 8) einzufügen.

In diesem Beispiel würde

der Karteninhaber einen bequemen Zugriffspunkt 15 ansteuern

(zum Beispiel ein alleinstehendes Kiosk in einem Einkaufszentrum)

und Karte 100 in einem bereitgestellten Kartenleser einfügen, um

eine Transaktion zu initiieren. Nachdem ein geeigneter Handshake

zwischen Karten 100 und Kartenleser stattgefunden hat,

und nachdem der Karteninhaber geeignet authentifiziert wurde (d.h.

die korrekten Zugriffsbedingungen für ein Aktualisieren von Wagenvorlieben

EF 810 erfüllt

worden sind), fragt das Anwendungsprogramm an Zugriffspunkt 15 den

Benutzer um eine Auswahl des Vorliebencodes (z.B. den in Tabelle

39 oben aufgelisteten). Der Benutzer zeigt dann eine Wahl an – durch

ein Text oder Graphikmittel und ein geeigneter Wert wird an Karte 100 durch

das Anwendungsprogramm als Teil eines Befehlsstrings gesendet. Dieser

Wert kann dann an die geeignete Partnerorganisation 12 gesendet

werden (d.h. einen Mietwagenpartner) und ein Ausgeber 10 über Netzwerk 19 in

ihren entsprechenden Datenbasen 13 und 11 gespeichert

werden. Alternativ können

diese Daten später

als ein Teil einer Karten-/Datenbasissynchronisierungsprozedur gesendet

werden, z.B. wenn die Herkunftstransaktion offline fortfährt.

-

Es

sei als ein anderes Beispiel die typische Hoteltransaktion betrachtet.

Wie oben detailliert ausgeführt,

führt der

Karteninhaber Karte 100 in einen Kartenleser ein, der an

einem günstigen

Zugriffspunkt 15 gelegen ist. Nachdem eine geeignete Initialisierungsprozedur

stattgefunden hat, wird dem Karteninhaber die Option eine Hotelreservierung

zu machen präsentiert,

durch die Verwendung einer graphischen Benutzerschnittstelle. Beim

Auswählen

dieser Option kann die Software das Hotelvorliebenfeld in bevorzugten

Programmen EF 524 in einer Karteninhaber ID Anwendung 406 anfragen

und diese Hotels zuerst innerhalb einer Liste von möglichen

Auswahlen darstellen.

-

Nachdem

der Karteninhaber eine spezifische Hoteleigenschaft ausgewählt hat,

kontaktiert die Software den geeigneten Partner 12 über Netzwerk 19 und

fragt ein Hotelzimmer für

einen besonderen Satz von Daten an. Dieser kann ein Abfragen der

verschiedenen Dateien innerhalb einer Hotelsystemanwendung 412 involvieren,

auf die ein besonderes Hotel einen Zugriff hat (d.h. eine Hotelketten

DF 902 oder Eigenschafts DF 903), oder dieser

Schritt solange zurückgestellt

werden, bis ein Einchecken (wie unten beschrieben) durchgeführt wurde.

-

Wenn

einmal eine Reservierung gemacht worden ist, wird die zugehörige Bestätigungsnummer,

die durch das Hotel geliefert wird, heruntergeladen in das Bestätigungsnummernfeld

in Reservierungs EF 918 entlang der Daten und des Eigenschaftscodes

des Hotels. Dieser Schritt könnte

vom Karteninhaber erfordern, geeignete Kreditkarteninformation zu übermitteln,

die geeigneterweise von Bezahlen1 EF 604 wieder hergestellt werden.

-

Beim

Ankommen an dem Hotel kann der Karteninhaber die Chipkarte 100 für einen

Zugriff auf ein Kiosk oder andere bequeme Zugriffspunkte verwenden,

die für

ein Einchecken bereitgestellt werden. Somit kann ein Einchecken

unassistiert durch Hotelpersonal stattfinden oder kann eine traditionellere

Person zu Person Interaktion involvieren, bei der Karte 100 primär verwendet

wird, um den Eincheckprozess zu optimieren, der durch Personal an

dem Empfangstisch initiiert wird.

-

Beim

Einchecken wird die Bestätigungsnummer

von Reservierungs EF 918 wiedererlangt und ein besonderes

Zimmer wird zugewiesen (wenn nicht zuvor zugewiesen). Dieser Schritt

wird typischerweise ein Wiedererlangen involvieren, von der geeigneten

Vorliebendatei (d.h. Vorlieben EF 904 oder 912)

einer Liste von Vorlieben betreffend der Bettgröße, Zimmer, Art und dergleichen.

Diese Liste kann gegenüber

der Hoteldatenbasis von verfügbaren

Zimmern angepasst sein, wodurch geholfen wird den Zimmerzuweisungsprozess

zu optimieren.

-

Wenn

einmal ein Zimmer zugewiesen ist. kann ein digitaler Schlüssel entsprechend

dem zugewiesenen Zimmer (z.B. ein Nummernwert oder alphanumerische

String) in der Schlüssel

des Zimmers EF 910 gespeichert werden. Der Kartenleser

wird dann verwendet als Teil des Türverschlussgerätes für jedes

Zimmer, die konfiguriert sind zum Öffnen nur beim Empfangen des

korrekten Schlüssels.

-

Zu